- Published on

映画14作品のハッキングシーンをセキュリティ専門家が査定したらこうなった

- Authors

- ジャバ・ザ・ハットリ

映画に出てくるハッキングシーンをセキュリティ専門家が査定する YouTube ビデオがいくつかある。とても有益だと思ったので一部を意訳した。

IT 技術が世の中にドンドン浸透してきて、映画でもハッキングのシーンが格段に増えた。よくできてるハッキングシーンを観るとそのリアリティを追求した映画作りを素晴らしいと思うし、逆に手を抜いたハッキングシーンを観ると IT エンジニアとしてかなりゲンナリしてしまう。

査定したサーバーセキュリティ専門家

Samy Kamkar

セキュリティ研究者。IT セキュリティサービスを提供する会社を複数立ち上げ起業家兼研究者として活躍中。

Keren Elazari

イズラエル生まれのセキュリティ・アナリスト兼アブダビ大学の研究者。

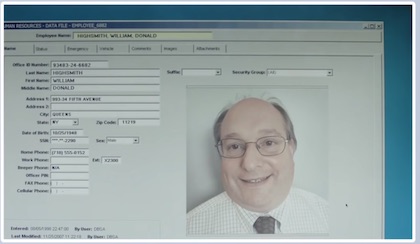

007 スカイフォール

映画のシーン

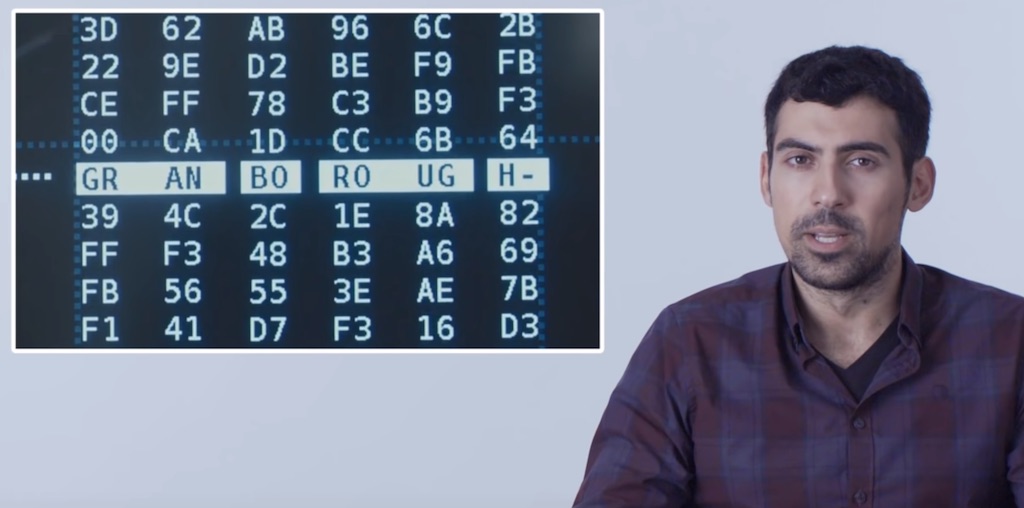

007 が MI6 の本部に入り込んだコンピュータウィルスをエンジニアと共に解析しようとする。

画像引用元 Hacker Breaks Down 26 Hacking Scenes

Samy の話の意訳

ポリモーフィックコードに関して言ってるシーンはリアリティがあるね。ポリモーフィックコードっていうのはコード自身が自分を変化させて、発見者の追跡をかわして隠れてしまう仕組みを持ったコードのこと。映画の中でも追跡しようとして逃げられてるね、そこはリアリティがある。

このシーンはコンピュータウィルスをバイナリーデータとして示したものでこういう解析は本当の現場でもよくする。結果として出力されるのはヘキサコード。映画の筋書きでそのヘキサコードの中に「GRANBOROUGH」ってイギリスの地名が出てくるんだけど、これはありえない。ヘキサコードは 0 から9と A から F までしかないんだ。

A から F と数字だけでイギリスの地名はスペルできなかったんだろうね。だからって G とか R がヘキサコードの中にあるのは現実的ではないね。

Web 系の人に一番馴染みがあるヘキサコードは色の指定。FFF は白。F00 は赤、とか。

ソードフィッシュ

映画のシーン

主人公のハッカーが操作する画面

Samy の話の意訳

映画でよくある演出でこんな感じの3 D ヴィジュアル・ユーザーインターフェイスってあるよね。映画的な見た目の派手さはある。だけどハッキングにはほとんど関係ないし、実際のハッキングの現場で使われることはまず無い。

ハッキングで使われるユーザーインターフェイスはコンソールかターミナルなんだ。理由はそれがもっとも効率よくコンピュータが操作できるから。たくさんのデータ、たくさんのソースコードを見ること、テキスト表示、データベースレコードの表示がもっとも少ないコンピュータリソースで素早くカンタンに操作できるからね。

確かにターミナルとコマンドラインインターフェースは最強。

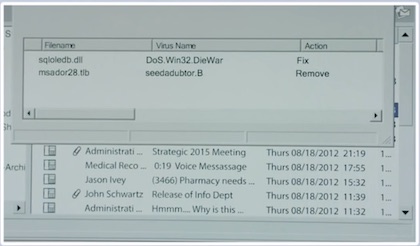

ドラゴン・タトゥーの女

映画のシーン

ビルに忍び込んだ女が機材の写真を撮りまくる。

画像引用元 Hacker Rates 12 Hacking Scenes

Keren の話の意訳

彼女はビルに忍び込んで一切コンピュータをつないだりしないで、ただひたすらに写真を撮った。ハードウェアのセットアップや配線、どんなタイプのルーターを使ってるか、なんかを写真に撮っただけ。

写真を持ち帰って、じっくり分析して、それに合ったハッキング用のデバイスを用意して差し込む。

これってすごい現実的でまさにハッカーがやってることと同じ。

私も依頼されたネットワークセキュリティを評価する時にこれと同じことをする。こんな装置を使ってひとつにはネットワークコネクタがあって、もう一方には SIM カードが入って携帯電話のネットワークを使って通信ができるの。

見た目はただの空気清浄機器にしか見えないでしょ。これで外からネットワークの内側に入ってどこまでできるかを評価してる。

この映画でやってることはまさにこれよね。

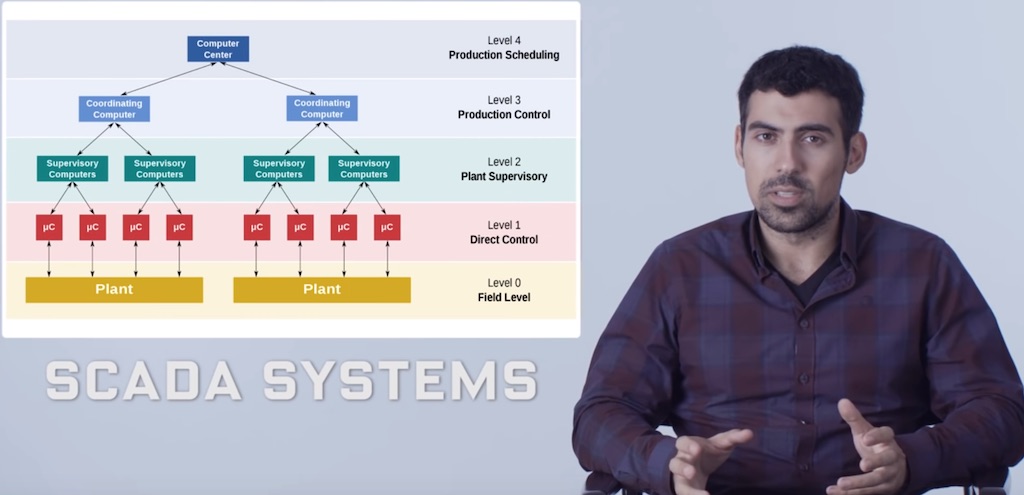

ミニミニ大作戦

映画のシーン

「信号機のシステムをハックして、赤信号や青信号を操作するのさ」

Samy の話の意訳

全米のおおくの交通機関の信号はほぼ同じ種類のシステムで管理されていて、名前は SCADA システムって言うんだ。それで信号とかを管理してる。

ロサンゼルスのこの交通機関制御システムはインターネットにも繋がっていて、ネット越しに制御されてる。今は対策されるようになったけど、数年前はそれらのシステムがパスワード無しの状態で運営されてたんだ。何度か本当にハッキングの被害にもあってるしね。この映画で言われてることはすごいリアリティがあるよ。

マジか!日本の信号がハックされたなんて話は聞かないなー。あるのかな。でもそんなことして誰が得するんだろう。

スタートレック:ディスカバリー

映画のシーン

宇宙船の中のセリフ「SQL インジェクションを何度も使ってます」

Keren の話の意訳

これはないわ!

未来の宇宙探査衛星が SQL インジェクションみたいな現代でもちょっとショボいハッキング方法で宇宙連邦政府のコンピュータを攻撃するって。悪いけど以前このセリフ聞いてもうそこでこれ観るのやめたの。SQL インジェクションって、ひどい!

SQL インジェクションとはウェブサイトの検索フォームの中に SQL コマンドを入れて操作するハッキング手法。 もう今ではほとんどのウェブフレームワークに対策が入ってて、ほぼ不可能になってる。でも一昔前のウェブサイトでは検索フォームに入った内容をそのまま SQL に渡してたのがあった。

例えば書店ウェブサイトの検索フォームに「村上春樹」って入れると村上春樹の本の一覧を返す仕組みがあったとする。 内部のコードは

SELECT ? FROM books WHERE title LIKE '%村上春樹%';

だったり。

そこで検索フォームに「'; 」ってやるとシングルクォート'を SQL コマンドとして理解してしまうシステムだと

SELECT ? FROM books WHERE title LIKE '%';

となって書店データベースにある全部の本を結果として返してしますよ、と。

これが SQL インジェクションでこれを宇宙船技術の発達しまくった未来の宇宙連邦政府のコンピュータに攻撃かける手段ってショボすぎだろって。確かに。

トロン:レガシー

映画のシーン

主人公がコンピュータルームに忍び込む

Samy の話の意訳

このシーンでは物理的にサーバールームに入って、ウィルスソフトウェアを直接入れたね。

これはもうハッキングとは言えない。見ての通り、パスワード入力も暗号化もその他の認証処理が一切無かった。つまりこれはなんて言ったらいいか、ハッキングじゃなくてむしろ空き巣泥棒かな。

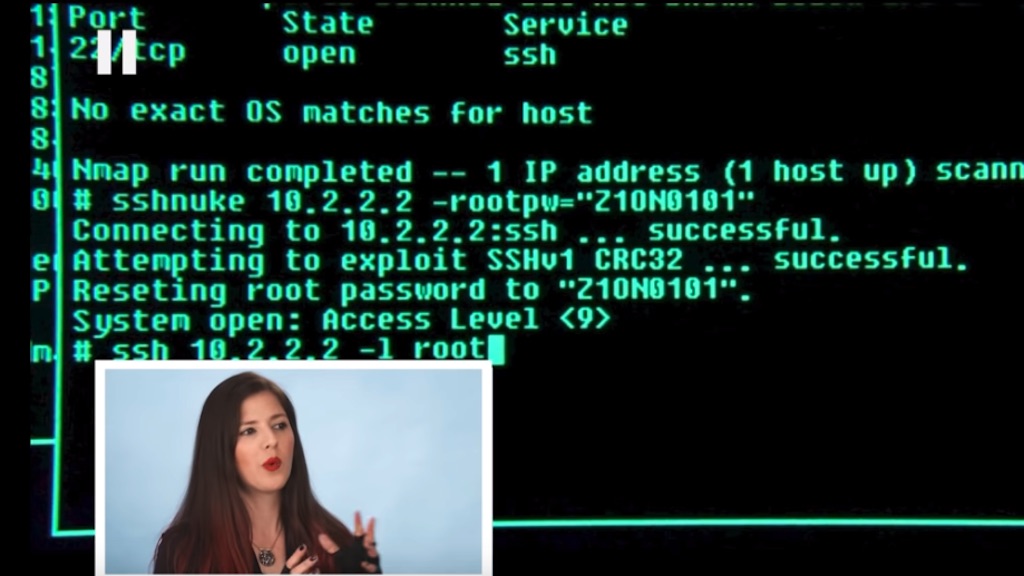

マトリックス・リローデッド

映画のシーン

トリニティがコマンドを入れる

Keren の話の意訳

この映画はハリウッドがリアリティのあるハッキングシーンに向き合ったターニングポイントになってるね。

トリニティが使ってるのは Nmap。Nmap はネットワークスキャンをするためのツール。リアルタイムでネットワーク監視をしたりポートを開け締めしたりってする時に使う。つまりハッカーがいっつも使うツール。本当にはハッカーのためだけにあるんじゃないけど。

sshnuke ってのは映画のシナリオによると ssh サービスをアタックするためのツールでシステムの脆弱性をつくツール。 その次のコマンド出力が 「attempting to exploit SSH v1 CRC32」ってこれはまさに本物の ssh の脆弱性攻撃の結果。

本物のハッキング現場に見えるわ。

ただしいてこの映画の残念なところをあげるとすればブローブをしてタイピングをしてるところかな。グローブ越しだとミスタイプが増えるしね。

そんな超細かいところぐらいしか欠点が見つからない素晴らしい映画よね。

なるほど。じっくり観ても細かいとこまでよくできてるなー。

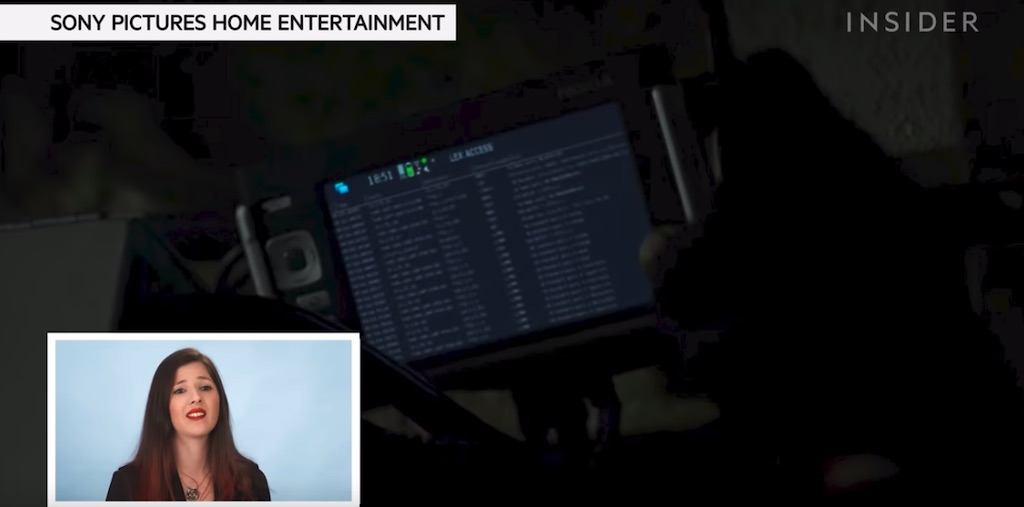

ミスター・ロボット

映画のシーン

エリオット「IT 部の担当はこのバカ。Windows98 なんて使って、古いセキュリティパッチ当てたりして、なんの役にもたたねーよ」

Samy の話の意訳

ミスター・ロボットは常にリアルなハッキングとそれに沿ったシナリオがあるね。このシーンでは病院のシステムをハッキングしてるけど

これって本当に正確にリアルの病院のシステムを表してるよ w。みんながびっくりするような古いシステム使ってて、当然ながらセキュリティアップデート保証期間なんか過ぎてるんだ w

画面に出ているインターフェイスもまさに本物だね。

ミスター・ロボットは本当に素晴らしい TV ドラマですね。

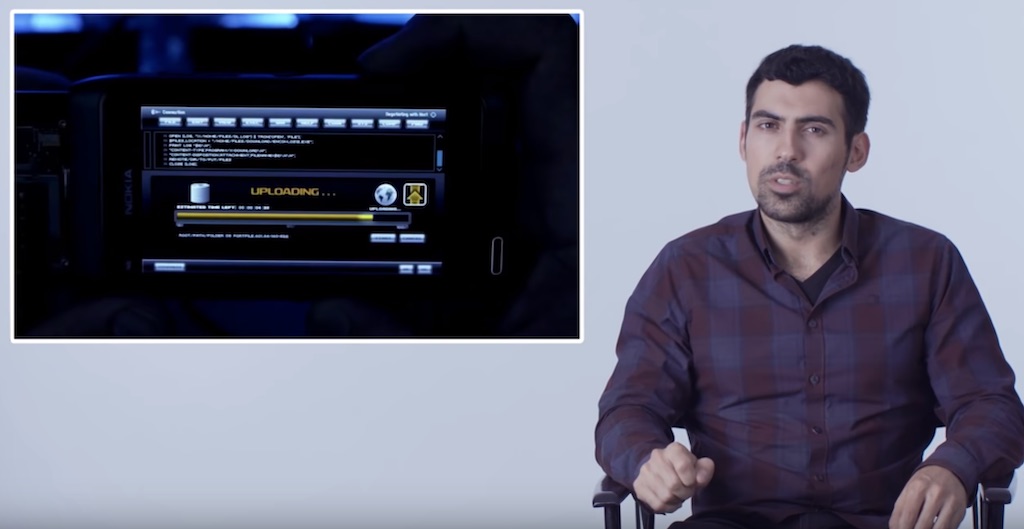

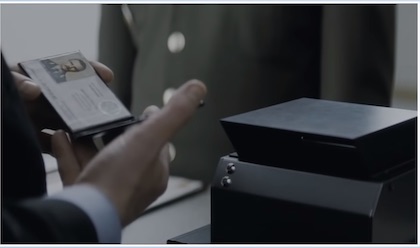

ミッション・インポッシブル ゴースト・プロトコル

映画のシーン

イーサン・ハントがロシアの政府機関に侵入

入り口で ID を見せてスキャンされるすきにシステムをハックして ID チェックをパスしてみせる。

Samy の話の意訳

ID チェックシステムがワイヤレスネットワークにつながっていることはほぼない。たとえ政府ビルに独自のワイヤレスネットワークが張り巡らされたとしてもセキュリティチェックポイントの端末がワイヤレスにつなぐことはない。必要が無いしね。

さらにハッキングの進行をパーセンテージで示している。これも本当のハッキングの現場ではほぼ無い。ハックできたか、できないか、の2つのうちどちらかしかない。40%のハックが完了とか無い。もし仮に ID 認証のためのファイルかなにかをアップロードしてるとしよう。何時間もある巨大なデータでもないのにそんなに何秒もかかるとは考え難いね。超遅いダイヤルアップ回線でもないんだしスグ完了するはずだよね。

%で示すことで映画的な演出としてのドキドキはあるけど。

ジェイソン・ボーン

Samy の話の意訳

IP アドレスが見えるんだけど、これはシンプルにありえない。IPv4 のフォーマットだから数字が入る場所が4つあってそれぞれは 8 ビット。つまり表現できる数字は 0 から 255 まで。 なので IP アドレスに 191.256.21.06 って 256 が入ってるのは現実にはありえない。

ミスター・ロボット

映画のシーン

エリオットがハッキングするシーン

Keren の話の意訳

主人公のエリオットのやり方はすごくリアリティがあって、めちゃくちゃにスマートな設定ね。スマートってのは答えにたどり着くまでの時間が異様に短いって意味。でもやってることは理にかなってるわ。

エリオットはバックドアの存在とハードコードされた C2 ドメインを探し当てた。C2 ってのはコマンド&コントロールの略ね。ほとんどのハッカーは小さなプログラムを書いて、それをネットワークの内側から実行する。そうするためにはバックドアからシステムを操作する。それを順序よくやってる。さらに最後は shred コマンドで完了してて、もう完璧な仕事って感じ。

shred コマンドは、ある特別なパターンでファイルを複数回上書きし、データが復旧できないように完全に削除するコマンド。 仮に shred されたファイルを特定されたとしても復元することはほぼ不可能。もうここでやってることはハッカーの見本みたいなものよ。

まとめ

膨大なコストと時間、才能ある人達を総動員して作った映画なのに、ショボいハッキングシーンひとつで台無しにして欲しくない。

YouTube の解説動画を見て思ったのがショボいハッキングシーンなんて、ちょっと IT 専門家の意見を聞けばスグにマシになりそうなのばかりだな、と。

また素晴らしいハッキングシーンを持つ映画にはしっかり専門家が付いてることがよく分かる。

今回の記事には無かったが、日本のアニメにも多くのハッキングを描いたシーンがあり、その質はものすごく素晴らしいか、まったくダメかの二つに分かれているように感じる。アニメファンの多くは IT に詳しい人が多いのでハッキングシーンの質はこの記事の専門家のように評価されている気がする。

カッコよくてリアリティのあるハッキングシーンを増やすには製作者だけでなく、視聴者ひとりひとりの観る目も大切だと思う。

どんな芸術もいいものをいいと評価される土壌がなければ育たない。ショボいハッキングシーンができるだけ無くなり、いい映画が正しく評価されて欲しい。

ハッキングシーンの詳細を解説することで、ほんの少しでもいい映画の創出に貢献できればと願っている。

* 意訳したYouTubeビデオ

関連記事

- ピクサーで働く人達を YouTube で観て「仕事はこうでないとあかんな」と思った

- 映画「イミテーション・ゲーム」はすべてのエンジニアのココロをグッと掴んで離さない

- イーロン・マスクのロケット製造5つのステップがサイコーだった

- 「スティーブ・ジョブズってこんな男だったんだよ!」という証言を YouTube で集めた

- テレビを観る人と観ない人との差は国や言語の違いよりも深いから、きっとあなたは知らない

- 海外におけるエンジニアのキャリアをヨーロッパ貴族のお父様がタトゥー娘にメッセンジャーを送信するとこを想像しつつ考える

- みんなにお勧めしたいけど、特定の人達にしかオススメできない本『火星の人』(映画【オデッセイ】の原作)